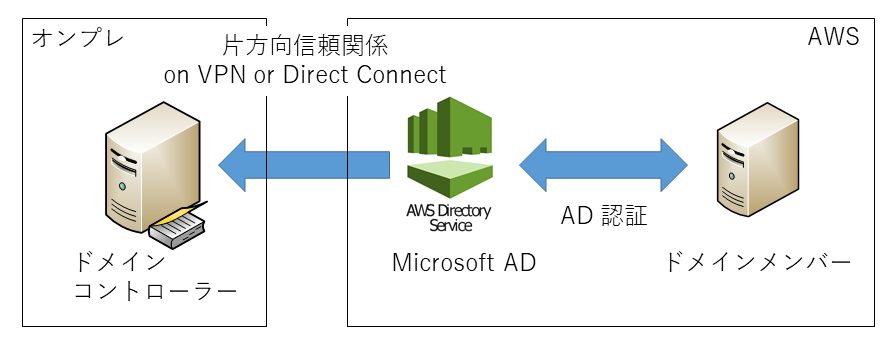

オンプレの AD DS と AWS の Microsoft AD 間で片方向信頼関係を結ぶ

http://www.vwnet.jp/Windows/Other/2017020601/AWS_MSAD_trust.htm

こいつの続きです。

オンプレの AD DS と AWS Microsoft AD 間で結んだ片方向信頼関係を使った認証の一例として、Windows Server EC2 インスタンスに対するリモート デスクトップ ログオン許可を設定してみます。

■ オンプレ環境

ドメイン名

corp.contoso.internal

■ AWS Microsoft AD 環境

ドメイン名

adtest.contoso.internal

DNS Address

172.31.12.165

172.31.26.28

片方向信頼関係を結ぶと、AWS 側でオンプレ AD のアカウントやセキュリティグループを使えるようになります。

今回は、セキュリティグループ「CorpAdmins」のメンバーに対して、ローカル Administators 権限を与えて RDP 接続を許可する設定をします。

オンプレ側で、セキュリティグループ CorpAdmins を作成し、ドメインアカウントをメンバーに加えます。(今回の例では corp\mura)

(普通のアカウント管理なので、手順/キャプチャーは省略)

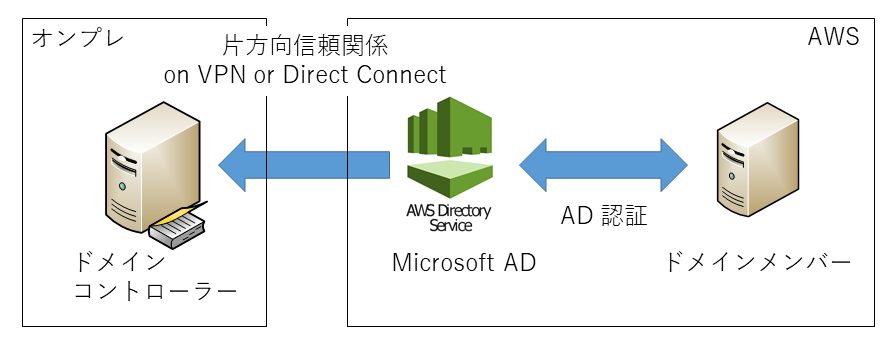

Microsoft AD は Windows Server AD DS そのものなので、ドメインに参加する Windows Server の DNS を DNS Address に向けます。

DNS 設定が出来たらドメイン参加します。

ドメイン参加は GUI より PowerShell の方が簡単なので、管理権限 で PowerShell プロンプトを開き、以下のように入力しドメインメンバーにします。

Add-Computer <Microsoft AD ドメイン名> -Credential <Microsoft ADドメインNetBIOS名\admin> -Restart

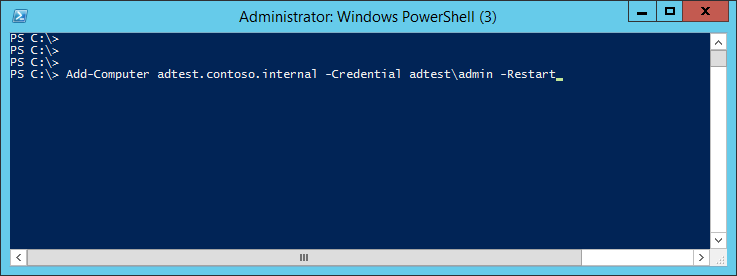

Microsoft AD のドメインメンバーになると、オンプレ AD DS と信頼関係を結んでいるので、ビルトインセキュリティグループにオンプレ AD のメンバーやセキュリティグループを入れることが出来ます。

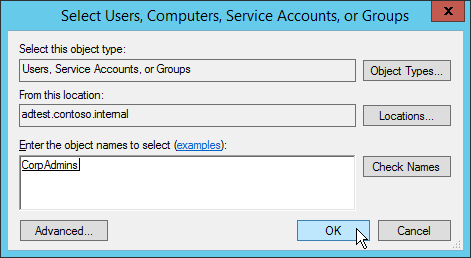

今回は Administrators セキュリティグループに Corp\CorpAdmins セキュリティグループを入れます。

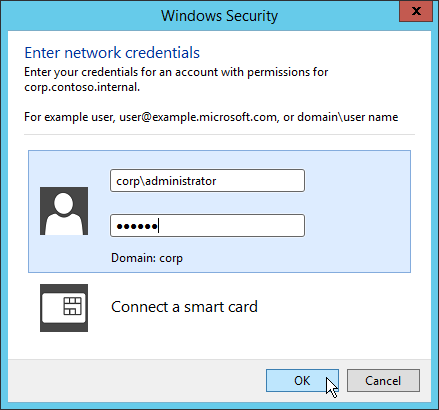

オンプレ AD の管理権限を持ったアカウントで認証する

Corp のセキュリティグループが追加された

信頼関係を結んでいる場合は、明示的にドメインを指定したアカウント(ドメイン名\ユーザー名)で認証をします。

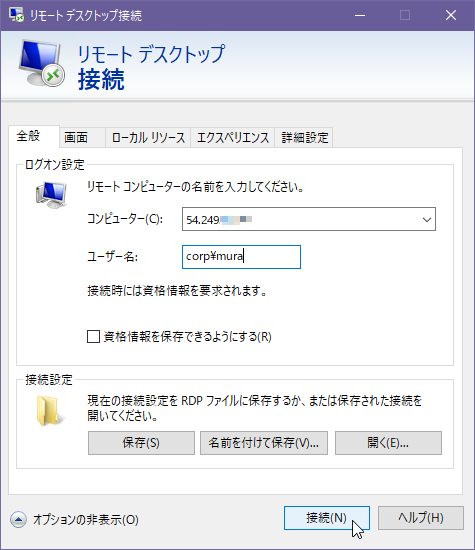

今回の場合は corp\mura でリモートデスクトップ接続します。

普通にリモートデスクトップ接続できますね。

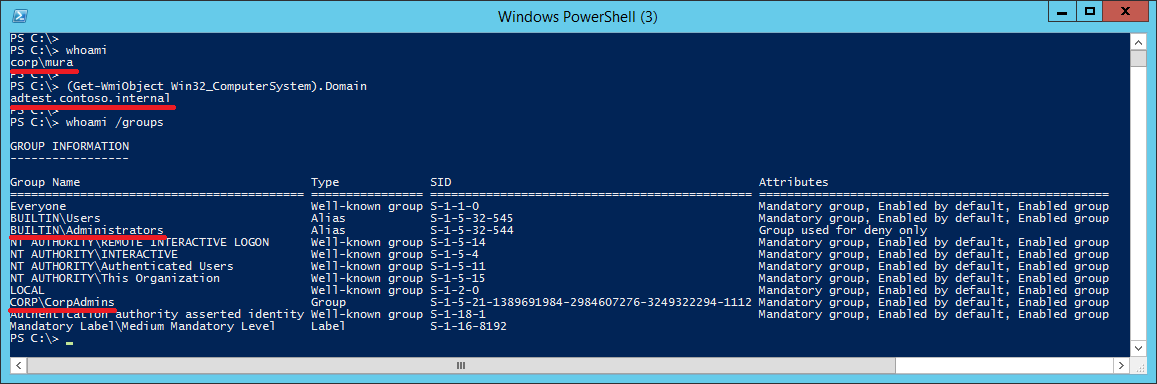

ログオン状態を見ると、情報を見るとログオンユーザーは corp\mura ですが、このサーバーが所属しているドメインは adtest.contoso.internal になっています。

所属していセキュリティグループを見ると、ローカル Administrators(BUILTIN\Administrators)と、CORP\CorpAdmins に所属しているのがわかります。

このように片方向信頼関係を結べばもオンプレ AD のアカウントを使用して認証することができるようになります。

片方向信頼関係なので、Microsoft AD にアカウント作成しても、オンプレ AD

で認証はされないのでセキュリティを維持できます。

(双方向信頼関係だと、Microsoft AD に作成したアカウントが、オンプレ AD

で認証されてしまうので危険です)

オンプレの AD DS と AWS の Microsoft AD 間で片方向信頼関係を結ぶ

http://www.vwnet.jp/Windows/Other/2017020601/AWS_MSAD_trust.htm

AWS Microsoft AD を操作する

http://www.vwnet.jp/Windows/Other/2017020801/ManageMSAD.htm

AWS の Web ログオンをオンプレ ドメイン コントローラーと連携させる

http://www.vwnet.jp/Windows/Other/2017021701/AWSADConnector.htm

オンプレ ドメイン コントローラーと連携させた AWS の Web ログオンを MFA 対応にする

http://www.vwnet.jp/Windows/Other/2017022701/ADDS_AWS_MFA.htm

![]()

![]()

Copyright © MURA All rights reserved.